FBI จะเผยแพร่รหัสผ่านผู้ใช้งานที่รั่วไหลผ่านบริการ Have I Been Pwned

เว็บไซต์ govinfosecurity.com รายงานเมื่อ ๒๘ พ.ค.๖๔ ว่าสำนักสอบสวนกลางสหรัฐฯ (FBI) จะนำค่าแฮช (Hash) * ของรหัสผ่านไปเผยแพร่บนเว็บไซต์ให้บริการตรวจสอบรหัสผ่านรั่วไหลชื่อว่า Pwned Passwords หรือ Have I Been Pwned (HIBP) โดยที่ค่าแฮชดังกล่าว FBI ได้มาจากการสืบสวนเหตุอาชญากรรมคอมพิวเตอร์ ซึ่งปกติแล้วจะถูกปิดเป็นความลับนั้น จะสามารถใช้ประโยชน์ในการกำหนดมาตรการป้องกันเชิงรุกสำหรับผู้ใช้งานทั่วไปได้

เมื่อ เม.ย.๖๔ FBI แบ่งปันข้อมูลที่่อยู่อีเมลที่กลุ่มอาชญากรรมคอมพิวเตอร์ Emotet ใช้โปรแกรมหุ่นยนต์เชื่อมต่อเครือข่าย (botnet) ไปรวบรวมข้อมูลจากเครื่องคอมพิวเตอร์แม่ข่ายให้บริการอีเมลและลักลอบขโมยข้อมูลผู้ใช้งานจากช่องโหว่ของโปรแกรมเว็บเบราวเซอร์มาเป็นฐานข้อมูลอีเมลสำหรับก่อเหตุอาชญากรรมคอมพิวเตอร์ และทาง FBI ได้ดำเนินคดีต่อเหตุอาชญากรรมทางคอมพิวเตอร์ดังกล่าว นอกจากนี้ยังมีหน่วยงานภาครัฐ ๑๗ แห่งได้เริ่มใช้บริการ HIBP แจ้งเตือนอีเมลรั่วไหล

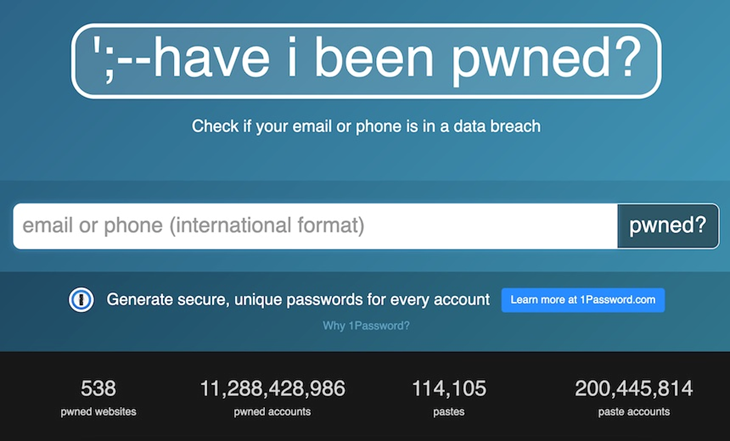

ปัจจุบันบริการ Pwned Passwords มีค่าแฮชของรหัสผ่านที่รั่วไหลจำนวนกว่า ๖๑๓ ล้านรายการ มีผู้ใช้งานตรวจสอบข้อมูลรั่วไหล ๑ พันล้านครั้งต่อเดือน นอกจากนี้ยังเปิดให้ผู้ใช้งานสามารถดาวน์โหลดข้อมูลค่าแฮชรหัสผ่านดังกล่าวซึ่งมีขนาด ๑๒ กิกะไบต์เพื่อนำไปใช้งานได้ด้วย เช่น โปรแกรมบริหารจัดการรหัสผ่านชื่อ 1Password ได้ประยุกต์ใช้ Pwned Passwords เพื่อแจ้งเตือนผู้ใช้งานกรณีพบการใช้รหัสผ่านซ้ำ นอกจากนี้บริการ Safepass.me ประยุกต์ใช้ Pwned Passwords ให้บริการตรวจสอบค่าแฮชรหัสผ่านแบบ NTLM

นาย Troy Hunt ผู้พัฒนาระบบ Pwned Passwords ชาวออสเตรเลียระบุว่า FBI จะสนับสนุนข้อมูลค่าแฮชรหัสผ่าน และ Pwned Passwords จะเก็บค่าแฮชรหัสผ่านเท่านั้น (ไม่จัดเก็บรหัสผ่านโดยตรง) รวมทั้งขอรับการสนับสนุนให้หาวิธีการเชื่อมโยงข้อมูลจาก FBI มายัง Pwned Password และประกาศว่า Pwned Passwords จะกลายเป็นโครงการ open-source ที่ได้รับการสนับสนุนจาก .NET Foundation

* หมายเหตุ ค่าแฮช (Hash) เป็นผลลัพธ์ของการคำนวณทางคณิตศาสตร์จากข้อมูล หรืออาจเรียกได้ว่าเป็นสัญลักษณ์ของข้อมูลซึ่งจะต่างจากข้อมูลต้นฉบับ และสัญลักษณ์ข้อมูลดังกล่าวจะไม่สามารถคำนวณย้อนกลับเพื่อหาข้อมูลต้นฉบับได้ นิยมนำมาใช้กับรหัสผ่านของผู้ใช้งาน เพื่อหลีกเลี่ยงการจัดเก็บข้อมูลรหัสผ่านโดยตรง เช่น ข้อมูลรหัสผ่าน "12345678" มีค่าแฮชคือ "25d55ad283aa400af464c76d713c07ad" แต่อย่างไรก็ดีถึงแม้ค่าแฮชดังกล่าวจะไม่สามารถคำนวณย้อนกลับได้ แต่มีนักวิจัยด้านความมั่นคงปลอดภัยไซเบอร์นำข้อมูลรหัสผ่านจำนวนมากมาหาค่าแฮชเก็บไว้ในฐานข้อมูลเพื่อใช้ตรวจสอบย้อนกลับกับข้อมูลต้นฉบับได้